Авторизация в МОС12 через school.mos.ru: различия между версиями

Sgakerru (обсуждение | вклад) (Обновление раздела →Настройки авторизации: добавление новых параметров и общее изменение форматирования текста) Метки: mobile web edit mobile edit |

Sgakerru (обсуждение | вклад) (→Возможность входа через шину DBus: обновление форматирования текста и команд) Метки: mobile web edit mobile edit |

||

| Строка 219: | Строка 219: | ||

==<big>Возможность входа через шину DBus</big>== | ==<big>Возможность входа через шину DBus</big>== | ||

<big>Существует возможность неинтерактивного (без взаимодействия с GUI) входа в систему, например, для авторизации в <code>sddm</code> через терминал по SSH. | |||

Если у вас установлен пакет <code>mos-auth-dbus-conf</code>, то при включении подсистемы авторизации mos-auth, активируется DBus-служба в SDDM, которая позволяет осуществить вход в систему в SDDM через терминал. | |||

< | Сервис активен только на момент, пока активна тема SDDM (пока активен QML плагин <code>org.mos.auth</code>, который вызван процессом <code>sddm-greeter</code>). | ||

Если пользователь уже вошел в систему и SDDM неактивен, то команда сообщит, что такого сервиса в шине DBus не существует. | |||

С точки зрения безопасности - сервис может быть создан только пользователем <code>sddm</code>, а для запуска команд требуются права администратора <code>root</code>.</big> | |||

<big>Примеры команд:</big> | <big>Примеры команд:</big> | ||

< | <syntaxhighlight lang="bash"> | ||

qdbus --system org.mos.auth / login user 123 | |||

</syntaxhighlight> | |||

<big>Для гостя (отсутствие второго аргумента с паролем в команде трактуется как пустой пароль):</big> | <big>Для гостя (отсутствие второго аргумента с паролем в команде трактуется как пустой пароль):</big> | ||

< | <syntaxhighlight lang="bash"> | ||

qdbus --system org.mos.auth / login guest | |||

</syntaxhighlight> | |||

== <big>Корпоративный Wi-Fi</big> == | == <big>Корпоративный Wi-Fi</big> == | ||

Версия от 12:40, 27 февраля 2026

Ознакомиться с наиболее подробным и актуальным описанием авторизации через mos.ru можно при вводе в консоли:

man mos-auth.conf

Установка и активация

По умолчанию авторизация включена в дистрибутивах для компьютеров и ноутбуков.

Для включения введите в консоли (после чего перезагрузите компьютер):

sudo dnf install mos-auth-core mos-auth-folders

sudo mos-auth-config enable

Дезактивация и удаление

Для отключения авторизации введите в консоли:

sudo mos-auth-config disable

Для удаления введите в консоли:

sudo dnf remove mos-auth-core mos-auth-folders

Алгоритм работы конфигурации

Конфигурация загружается из всех файлов в каталогах конфигурации в следующем порядке:

/usr/lib/mos-auth/mos-auth.conf.d/*.conf - системные конфигурационные "drop-in" файлы;

/etc/mos-auth/mos-auth.conf - основной конфигурационный файл;

/etc/mos-auth/mos-auth.conf.d/*.conf - локальные конфигурационные "drop-in" файлы.

Эти файлы настраивают различные параметры подсистемы авторизации mos-auth. В случае отсутствия файла конфигурации используются стандартные значения.

Таким образом, в дополнение к "основному" файлу конфигурации считываются дополнительные фрагменты конфигурации ("drop-in" файлы) из каталогов conf.d/.

- Системные конфигурационные "drop-in" файлы считываются раньше, чем основной файл конфигурации и предназначены для конфигурационных файлов, устанавливаемых пакетами дистрибутива.

- Локальные конфигурационные "drop-in" файлы имеют более высокий приоритет и переопределяют основной файл конфигурации.

- Файлы в подкаталогах конфигурации conf.d/ сортируются по их именам по алфавиту.

- Если в нескольких файлах указан один и тот же параметр, приоритет имеет параметр из того файла, который был загружен последним.

Способы создания локальной конфигурации

Первый способ (рекомендуемый) - создание "drop-in" файлов в подкаталоге conf.d/;

Второй способ - изменение файла /etc/mos-auth/mos-auth.conf.

Внимание! Первый способ является более предпочтительным, так как основной файл конфигурации '/etc/mos-auth/mos-auth.conf' хранит закомментированные значения по умолчанию и может изменяться при обновлении mos-auth.

Настройки авторизации

В секции sddm представлены следующие параметры для экрана входа авторизации:

| Параметр | Значение по

умолчанию |

Описание включенного

параметра |

|---|---|---|

guest-enabled

|

true | Отображается кнопка Войти как гость |

guest-home-tmpfs

|

false | Домашняя папка гостя примонтирована через tmpfs |

guest-dbus-service

|

true | Автоматически загруженная DBus-служба у гостя |

guest-skel-directory

|

отсутствует | Переопределение директории skel для формирования профиля гостя |

mos-auth-btn-enabled

|

true | Отображается кнопка Авторизация через mos.ru |

login-lowercase-only

|

false | Запрет ввода символов верхнего регистра в поле логина |

wifi-eap-enabled

|

false | Включение возможности входа в EAP (корпоративный) Wi-Fi на экране входа |

wifi-eap-domain

|

отсутствует | Опциональный параметр, задающий домен для корпоративного Wi-Fi |

wifi-eap-ssid

|

отсутствует | Если этот параметр указан, то включается автоматическое временное подключение к Wi-Fi на экране входа при вводе логина и пароля от доменной УЗ |

Настройки гостя

Профиль гостя автоматически очищается при перезагрузке. Также набор файлов в профиле гостя может быть изменен с помощью изменения файлов в папке /etc/skel.

Профиль гостя и tmpfs

При включенном параметре guest-home-tmpfs все файлы в домашней папке гостя будут располагаться в ОЗУ.

Данный параметр повышает безопасность и скорость создания (очистки) профиля гостя при входе в учетную запись гостя.

Но требует достаточного объема оперативной памяти для комфортной работы в таком профиле.

D-Bus служба гостя

DBus-служба позволяет администратору (root) посылать команды на выполнение от имени гостя.

Например, можно выполнять либо команду (run), либо запускать команду без прикрепления к терминалу (runDetach):

sudo qdbus --system org.mos.auth.guest / run "zenity --calendar"

sudo qdbus --system org.mos.auth.guest / runDetach "/tmp/script.sh"

По умолчанию, время ожидания D-Bus шины ответа при выполнении команды примерно равно 50 секундам.

Если вам нужно указать свое время ожидания, к примеру 10 минут, следует использовать команду следующую команду:

sudo dbus-send --system --print-reply=literal --reply-timeout=600000 --dest=org.mos.auth.guest / org.mos.auth.guest.run string:"zenity --calendar"`

Переопределение skel для гостя

- Сначала считывается значение новой опции из конфига

guest-skel-directory - Если оно отсутствует, тогда считывается стандартное значение для новых пользователей из

/etc/default/useraddиз переменнойSKEL - Если оно отсутствует, тогда используется путь

/etc/skel

Указанные директории в guest-skel-directory или /etc/default/useradd в переменной SKEL являются корректными только тогда, когда не равны пустому значению (""), и когда указанная директория действительно существует.

При необходимости переопределения папки у гостя следует создать файл конфигурации /etc/mos-auth/mos-auth.conf.d/skel-guest-override.conf и прописать в нем:

[sddm]

guest-skel-directory=/etc/2skel

Общий вид стандартного файла конфига

[sddm]

guest-enabled=true

guest-home-tmpfs=false

guest-dbus-service=true

guest-skel-directory=

mos-auth-btn-enabled=true

login-lowercase-only=false

wifi-eap-enabled=false

wifi-eap-domain=

wifi-eap-ssid=

Консольная версия управления авторизацией через mos.ru

mos-auth-config - консольная утилита для управления подсистемой авторизации mos-auth, которая позволяет включать и отключать вход в систему через учетную запись на mos.ru.

В данной утилите доступны следующие команды:

| Название | Описание |

|---|---|

mos-auth-config enable

|

Для запуска команды требуются права администратора.

- устанавливается тема mos-auth в SDDM, - устанавливается PAM-механизм автоочистки профиля гостя, - активируется DBus-служба для гостя, - включается поддержка сетевых папок (если установлен пакет mos-auth-folders), - активируется DBus-служба в SDDM для возможности входа в систему через терминал (если установлен пакет mos-auth-dbus-conf) |

mos-auth-config disable

|

Для запуска команды требуются права администратора.

- возвращается тема SDDM, которая была настроена до включения подсистемы авторизации, - выключается PAM-механизм автоочистки профиля гостя, - выключается DBus-служба для гостя, - выключается поддержка сетевых папок, - выключается DBus-служба в SDDM |

mos-auth-config status

|

Выводит текущий статус авторизации через mos.ru в системе |

mos-auth-config edit

|

Для запуска команды требуются права администратора.

|

mos-auth-config help

|

Вызывает справку |

Возможность входа через шину DBus

Существует возможность неинтерактивного (без взаимодействия с GUI) входа в систему, например, для авторизации в sddm через терминал по SSH.

Если у вас установлен пакет mos-auth-dbus-conf, то при включении подсистемы авторизации mos-auth, активируется DBus-служба в SDDM, которая позволяет осуществить вход в систему в SDDM через терминал.

Сервис активен только на момент, пока активна тема SDDM (пока активен QML плагин org.mos.auth, который вызван процессом sddm-greeter).

Если пользователь уже вошел в систему и SDDM неактивен, то команда сообщит, что такого сервиса в шине DBus не существует.

С точки зрения безопасности - сервис может быть создан только пользователем sddm, а для запуска команд требуются права администратора root.

Примеры команд:

qdbus --system org.mos.auth / login user 123

Для гостя (отсутствие второго аргумента с паролем в команде трактуется как пустой пароль):

qdbus --system org.mos.auth / login guest

Корпоративный Wi-Fi

| Параметр | Описание | Значение

по умолчанию |

Описание заданного параметра |

|---|---|---|---|

wifi-eap-domain

|

Значение домена для корпоративного Wi-Fi | Отсутствует | Если задано,

появляется возможность входа в EAP Wi-Fi на экране входа. |

wifi-eap-ssid

|

Значение SSID для корпоративного

Wi-Fi |

Отсутствует | Если задано и также задан параметр wifi-eap-domain,

включается автоматическое временное подключение к Wi-Fi на экране входа при вводе логина и пароля от доменной УЗ. |

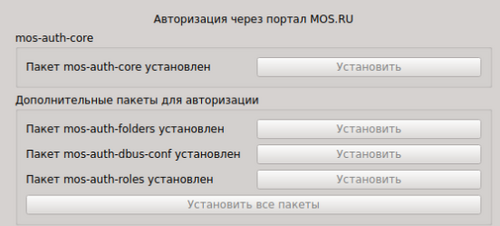

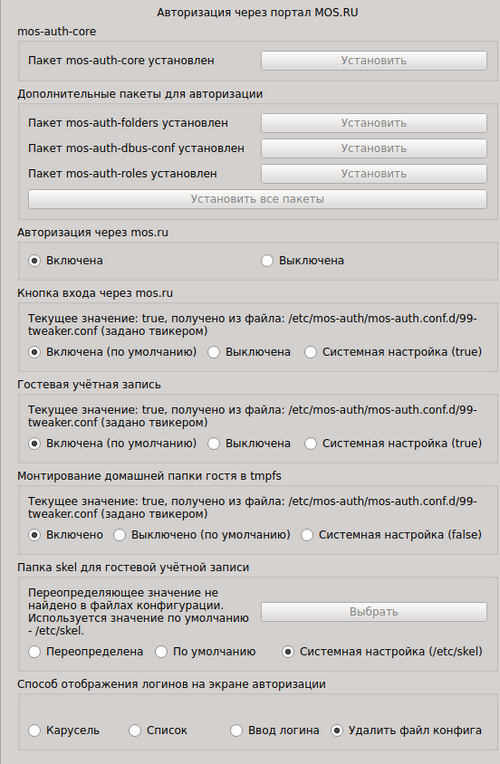

Настройка авторизации через mos.ru с помощью Admin Tweaker

Включить и настроить авторизацию в системе через mos.ru можно в приложении Admin Tweaker.

Во вкладке "Авторизация через MOS.RU" доступны следующие пакеты для установки:

- mos-auth-core - установка данного пакета позволяет реализовать возможность авторизации через mos.ru, войти гостем, настроить логин командой через ssh и остальные базовые функции;

- mos-auth-folders - установка данного пакета позволяет получать доступ к сетевым папкам (если такая возможность поддерживается в вашем школьном здании);

- mos-auth-dbus-conf - установка данного пакета позволяет компьютерам принимать запрос по ssh для залогинивания;

- mos-auth-roles - установка данного пакета позволяет настраивать на компьютерах роли (mos-teacher, mos-student). Данный пакет устанавливается автоматически вместе с mos-auth-core.

После установки пакета mos-auth-core появляется возможность включить авторизацию через mos.ru. После выбора опции «Включена» нажмите «Применить», что приведет к активации следующих настроек: кнопка входа через mos.ru, гостевая учетная запись, монтирование домашней папки гостя в tmpfs, выбор способа отображения логинов на экране авторизации. При выключении авторизации через mos.ru остальные настройки на данной вкладке будут выключены автоматически.

Опция «Удалить файл конфига» в разделе «Способ отображения логинов на экране авторизации» позволяет удалить созданный данной утилитой файл, в котором записан способ отображения авторизации через mos.ru. При удалении данного файла авторизация будет отображаться по умолчанию согласно настройкам системы.

Возможности для пользователей, авторизованных через mos.ru

Доступ к сетевым папкам, расположенным на сервере МЭШ корпуса, в домашнем каталоге и на рабочем столе:

Общая папка - общая для всех пользователей;

Персональная папка - общая для всех устройств, вошедших под одним аккаунтом, например для доски и ноутбука.

Папки организованы путем создания glusterfs на сервере 10.xxx.xxx.20 общей папки с именем share без пароля. В папке расположены подпапки с именами пользователей и общая подпапка public.

На ПК монтируется общая папка share c правами, не допускающими ее чтение всеми пользователями, и создаются ссылки на нужные подпапки из каталога и с рабочего стола пользователя.

При обрыве сети папка отваливается (перестает быть доступна), восстановление происходит только путем выхода и входа пользователя.

Администратор с правами root может видеть все папки пользователей в каталоге /run/media/glusterfs/.

Настройка прав доступа sudo для учителей

Права доступа sudo дают учителю права администратора. Для этого необходимо в настройках sudo выставить права для mos-teacher (все учителя входят в эту группу) в /etc/sudoers (аналогично настройкам для группы wheel).

Данная настройка даст права sudo всем учителям. Если нужно изменить настройки доступа для одного учителя, следует добавить его в группу wheel (c помощью gpasswd -a логин wheel).

Вход с логином teacher/student без отключения возможности авторизации через mos.ru

Для реализации данной возможности следует:

- установить в файле /etc/sddm.conf минимальный id 500;

- прописать учетную запись guest в

HideUsers=в /etc/sddm.conf.d/kde_settings.conf.

ИЛИ

сделать автологин (вход в пространство пользователя без пароля) для пользователя student/teacher в /etc/sddm.conf.d/kde_settings.conf.

Настройки автологина

- Для установки автологина можно ввести в консоли:

py-ini-config set /etc/sddm.conf.d/kde_settings.conf Autologin User имяпользователя

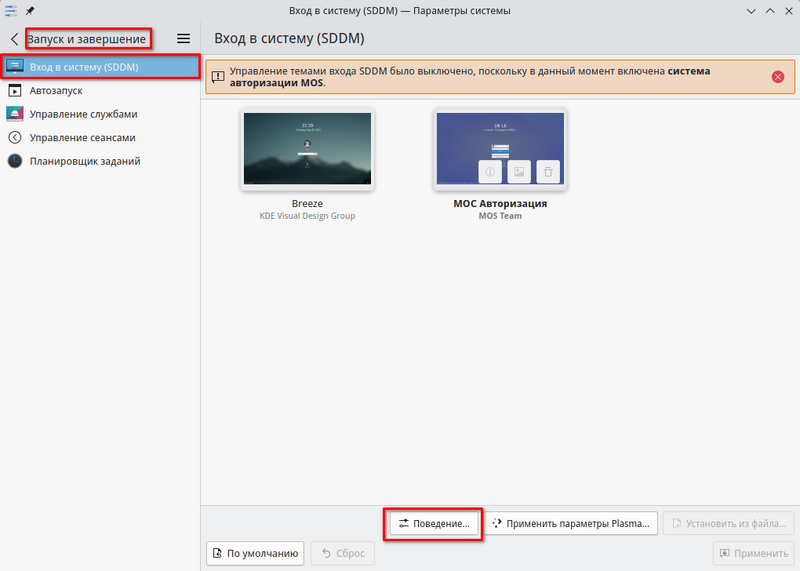

Также автологин можно установить через Вход в систему (SDDM).

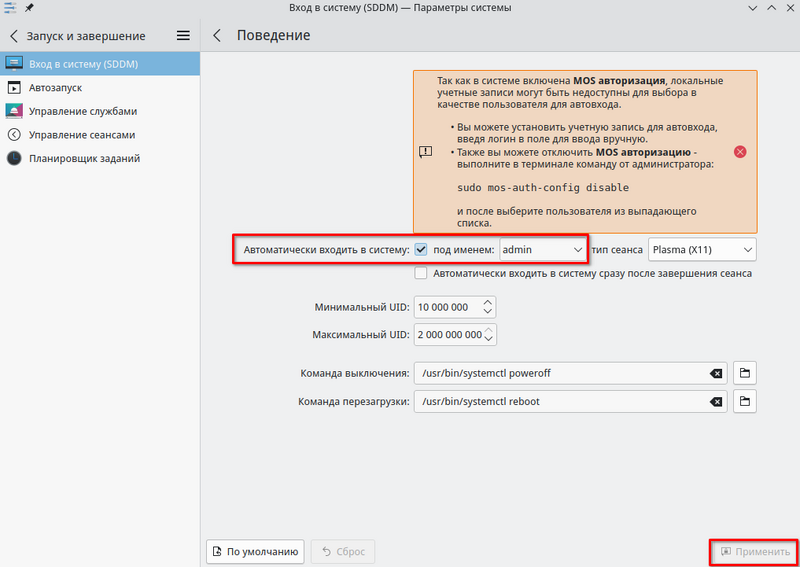

- Зайдите в Главное меню -> Параметры системы -> Запуск и завершение -> Вход в систему (SDDM);

- Нажмите кнопку Поведение;

- Установите галочку напротив "Автоматически входить в систему" и выберите имя пользователя;

- Нажмите кнопку Применить.

- Для отключения автологина введите в консоли следующую команду:

py-ini-config del /etc/sddm.conf.d/kde_settings.conf Autologin User

Вводить команды для установки и отключения автологина необходимо от пользователя с повышенными привилегиями (через sudo или от root).

Решение проблем с авторизацией

Некоторые проблемы могут решаться с помощью перезапуска, для этого введите в консоли:

sudo mos-auth-config disable sudo mos-auth-config enable